LizaMoon une attaque SQL de grande ampleur

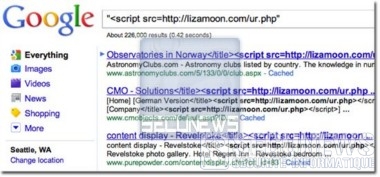

Repérée depuis le 29 mars 2011, cette attaque par injection de code malveillant dans des bases de données SQL se propage à grande vitesse, plus de 500.000 url auraient été infectées.

Certains parlent déjà de la plus grande attaque par injection SQL

C’est l’éditeur de solutions de sécurité WebSense qui a repéré cette attaque baptisée « LizaMoon » en raison du premier nom de domaine vers lequel les victimes ont été redirigées.

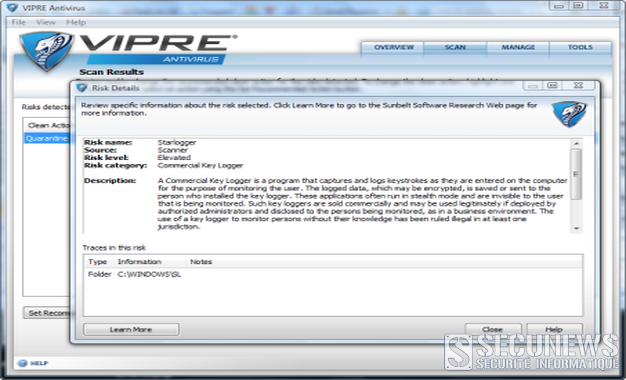

Les internautes visitant un site contaminé sont redirigés vers une page les avertissant de la présence d’un

malware

sur leur ordinateur qui propose les services d’un faux antivirus payant.

Une simple ligne de code (je peux pas mettre la ligne de code sinon mon antivirus bloque mon site a chaque lecture de la news mais vous le retrouverez dans l’image ou le communiqué)

Les chercheurs de WebSense ont indiqué avoir été prévenus par des personnes qui avaient détecté ce code malveillant dans leur base de données Microsoft SQL Server 2003 et 2005.

Il s’agit d’une simple ligne de code qui est injectée dans le site et déclenche une redirection vers une page piégée.

Selon le dernier recensement effectué au cours du weekend, plus de 550.000 url étaient déjà contaminés.

Accéder au communiqué de Websens

(anglais)

old.secunews.org

: Conseille à tous les utilisateurs de s’assurer qu’ils disposent sur leur ordinateur d’un antivirus configuré pour se mettre à jour automatiquement et fréquemment, des derniers correctifs de sécurité diffusés,d’un logiciel pare-feu,éviter le plus possible les sites Web inconnus ou peu recommandables et de vous méfiez des mails reçus de provenance inconnue afin d’empêcher que vos PC ne deviennent un élément d’un réseau de zombie (

botnet

)