Plus de 600.000 tentatives de piratage de comptes Facebook par jour

En fin de semaine derniére, Facebook dévoilait sur son blog sécurité deux nouvelles fonctionnalités permettant aux utilisateurs de surfer l’esprit plus tranquille sur le réseau social et de prévenir d’éventuelles intrusions sur leurs comptes.

La possibilité de donner ´une cléª à ses amis de confiance et d’ajouter un mot de passe aux applications. Afin d’illustrer ses propos et de montrer aux internautes comment le réseau social est sécurisé, Facebook a agrémenté ses explications d’une infographie assez compléte, contenant un chiffre officiel qui était passé inaperçu jusqu’ici.

Sur

cette infographie

, apparaÓt dans la partie consacrée aux spams:

0,06% du plus d’un milliard de connexions réalisées chaque jour, sur Facebook sont compromises, un chiffre qui peut être ramené à 600.000 connexions compromises au quotidien.

Cela signifie que le réseau social ne peut pas identifier avec certitude si celles-ci émanent du vrai propriétaire du compte, il s’agirait ainsi de hackers qui tentent de se connecter à des comptes qui ne leur appartiennent pas (ils n’y parviennent pas systématiquement).

C’est la premiére fois que Facebook révéle un chiffre officiel à ce sujet.

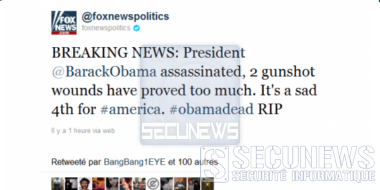

Les

hacker

veulent propager des

scams

sur le réseau social

Citation:

Il peut publier des images, envoyer des messages et avoir accés à toutes les informations personnelles de l’utilisateur dont le compte a été pris. »

La raison principale pour laquelle quelqu’un souhaiterait ainsi se connecter sur d’autres comptes serait la propagation de scams, ces arnaques en ligne qui apparaissent comme des virus sociaux.

La plupart du temps des liens sont envoyés à tous vos contacts à votre insu pour peu que vous ayez cliqué dessus une fois par curiosité.

Il devient facile de prendre possession de comptes Facebook car 30% des internautes utilisent le même mot de passe sur tous les sites Internet o? ils sont inscrits.

Les hackers peuvent ainsi contrôler en un rien de temps l’identité de quelqu’un sur le Web.

[b]Il est donc recommandé de choisir des mots de passe complexes et de varier en fonction des sites sur lesquels vous vous inscrivez.[/b]

D’aprés le journal britannique, les 800 millions d’utilisateurs que compte le réseau social passent plus de 700 milliards de minutes sur Facebook tous les mois, il n’est donc pas difficile de comprendre pourquoi le site, qui adopte de plus en plus souvent de nouvelles mesures de sécurité, est devenu une cible privilégiée pour les hackers.

Voir aussi:

Le scam c’est quoi ?

2025 Exmachina, un jeu qui sensibilise aux risques du Net

Les 10 piéges à éviter sur les réseaux sociaux

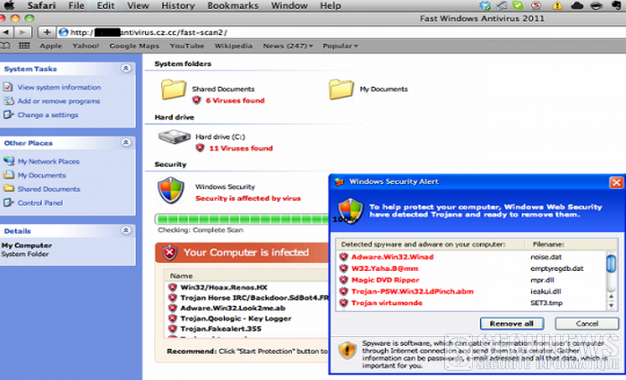

Comment votre PC peut-il être piraté sur Internet ?

Communiqué de presse du FCCU concernant les loteries et autres sur Facebook

retrouvez tous les faux groupes et fausses pages de Facebook